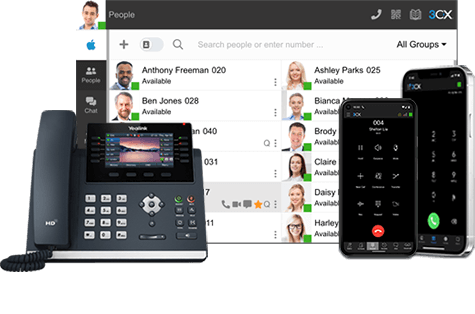

Lamentamos informar que nossa empresa foi vítima de um ataque ao nosso produto e à cadeia de suprimentos mais ampla. Nossa maior prioridade é ser transparente ao compartilhar detalhes sobre as ações que estamos tomando em resposta a este incidente e o que sabemos até o momento. As informações estão sendo reveladas rapidamente nesta investigação em andamento. Queremos garantir que só compartilhamos informações validadas com etapas acionáveis para você executar. Continuaremos a trabalhar em estreita colaboração com nossos consultores da Mandiant para investigar como esse incidente ocorreu e tomar medidas para evitar uma repetição.

O Que Aconteceu?

Em 29 de março, a 3CX recebeu relatórios de terceiros sobre um ator malicioso explorando uma vulnerabilidade em nosso produto. Tomamos medidas imediatas para investigar o incidente, contratando a Mandiant, os principais especialistas globais em segurança cibernética. A investigação inicial sugeriu que o incidente foi realizado por um hacker altamente experiente e conhecedor. Estamos trabalhando em estreita colaboração com a aplicação da lei e outras autoridades.

O Que a 3CX está Fazendo?

- Com Mandiant ao nosso lado, estamos conduzindo uma investigação completa. Isso inclui uma análise de segurança completa de nosso Web Client e aplicativo PWA, onde os engenheiros da Mandiant estão validando todo o código-fonte de nosso aplicativo da web e do aplicativo Electron para quaisquer vulnerabilidades.

- Além disso, recebemos muito apoio do setor de segurança e da comunidade de pesquisa para compartilhar ideias e dados relacionados à nossa investigação.

O Que Recomendamos Que Você Faça Agora

- Desinstale o aplicativo 3CX Electron Desktop de todos os computadores Windows ou Mac OS. Veja mais informações aqui.

- Prossiga com as varreduras AV e soluções de EDR nas redes da sua organização para qualquer malware em potencial com as assinaturas mais recentes.

- Alterne para usar o aplicativo cliente da Web PWA em vez do Aplicativo de Desktop. Leia mais sobre isso aqui e como mudar para o PWA.

- Para instalação, vá para o 3CX Web Client

- Clique em “Instalar 3CX” no topo da sua barra de endereço. Não requer a instalação de nenhum binário e é executado na caixa de proteção do navegador.

Como Obtenho Os Desenvolvimentos Mais Recentes?

A 3CX está aproveitando esta oportunidade para continuar a fortalecer nossas políticas, práticas e tecnologia para proteger ainda mais contra ataques futuros. Para os últimos desenvolvimentos:

- Assine o feed RSS da 3CX. Este blog é onde forneceremos todas as nossas atualizações sobre esta investigação em andamento.

- Fórum de Suporte Dedicado e 3 Tíquetes de Suporte Gratuitos – Para responder ao maior número possível de perguntas, criamos um fórum de ajuda dedicado, incluindo 3 tíquetes de suporte para todos os usuários.

- Faça login na sua conta do portal 3CX.

- Clique no menu “Mais” no canto superior direito.

- Selecione “Suporte”.

- Clique em “Criar ticket”.

- Selecione a instância sobre a qual deseja fazer uma pergunta.

- Digite a pergunta de suporte – Confirmação de recebimento de resposta automática seguida posteriormente por resposta

- Siga-nos nas Redes Sociais – Para obter as atualizações mais recentes, siga-nos em nossos canais de mídia social, incluindo. Alertas serão postados no Twitter e LinkedIn alertando sobre as atualizações do blog.

Em Agradecimento aos Nossos Clientes e Parceiros por Sua Paciência e Apoio

Apreciamos nossos clientes e parceiros e queremos continuar fornecendo um produto excepcional a todos que atendemos. Como sinal de gratidão por sua paciência e apoio, estamos estendendo as assinaturas dos clientes por 3 meses gratuitamente. Os parceiros também receberam um e-mail com detalhes sobre isso. Essa extensão será aplicada automaticamente nas próximas semanas. Atualizações a seguir.

E por último Mas Não Menos Importante Obrigado

Ficamos impressionados com o aumento do apoio de nossos parceiros e clientes que nos apoiaram ativamente nos fóruns com conselhos práticos e apoio moral. Obrigado! Aos inúmeros pesquisadores e especialistas em segurança que publicaram informações sobre o ataque e ajudaram a nós e a nossos clientes a lidar com o ataque, também somos muito gratos. Continuaremos a fornecer informações adicionais, quando houver mais para compartilhar.